On pense souvent qu'un SaaS est attaqué quand il devient gros. En réalité, il est attaqué dès qu'il est exposé sur Internet. NeuraScope est une plateforme jeune, encore en construction commerciale. Et pourtant, les signaux sont déjà très clairs.

Scans HTTP, brute force SSH, tentatives d'exploitation de vulnérabilités connues, comportements automatisés sur des routes sensibles. Ce ne sont pas des hypothèses. Ce sont des faits, mesurés, tracés, et traités automatiquement.

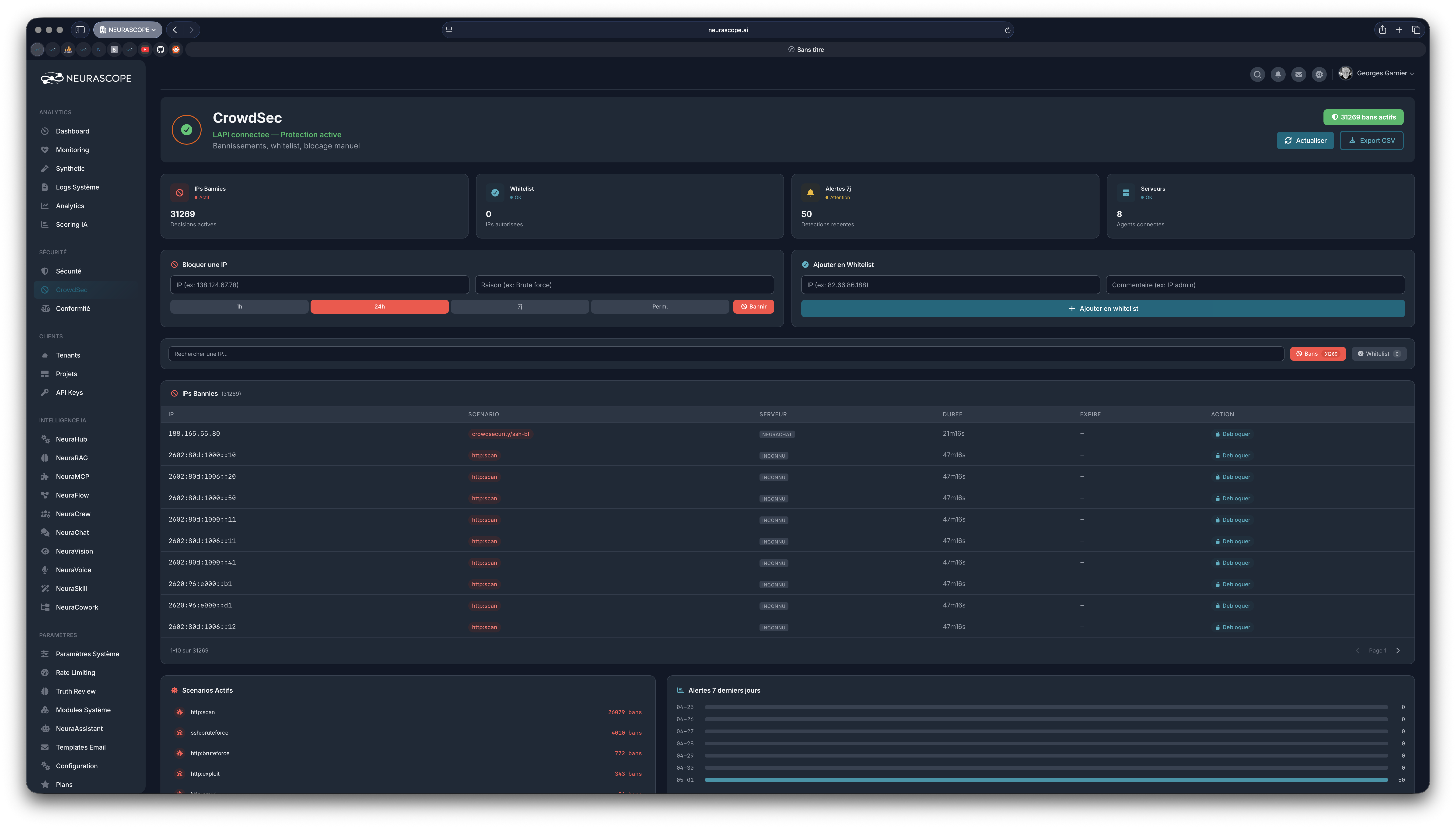

CrowdSec intégré à l'administration NeuraScope

Plutôt que de gérer la sécurité réseau en dehors de la plateforme, on a fait le choix d'intégrer CrowdSec directement dans l'interface d'administration de NeuraScope. Le module est accessible depuis le menu "Sécurité" de l'admin, au même niveau que le dashboard, les logs système ou les analytics.

Ce que l'administrateur voit en un coup d'œil :

Indicateur | Détail |

|---|---|

IPs bannies | Plus de 31 000 décisions de bannissement actives |

Scénarios actifs | http:scan, ssh:bruteforce, http:bruteforce, http:exploit |

Alertes récentes | 50 détections sur les 7 derniers jours |

Serveurs connectés | 8 agents CrowdSec sur l'infrastructure |

Actions disponibles | Bannir manuellement, whitelister, débloquer, exporter en CSV, rechercher une IP |

L'administrateur peut bannir une IP manuellement (avec durée configurable : 1h, 24h, 7j, permanent), ajouter une IP en whitelist, ou exporter l'ensemble des décisions en CSV pour un audit externe.

Pourquoi c'est différent pour une plateforme IA

Sur une application web classique, une intrusion compromet des données et une interface. Sur une plateforme IA comme NeuraScope, la surface d'attaque est plus large.

Ce qu'on protège ne se limite pas à une base de données et des pages web. On protège des documents métier ingérés dans des espaces RAG, des agents IA capables d'exécuter des actions, des connecteurs vers des systèmes tiers (CRM, ERP, messagerie), des workflows automatisés, des outils MCP qui donnent aux agents un accès à des sources externes, et toute la mémoire contextuelle accumulée par les tenants.

Le vrai risque n'est pas seulement l'intrusion serveur. C'est l'accès non maîtrisé à la donnée, au contexte et aux capacités d'action de la plateforme.

Sécurité multi-couches

CrowdSec est la première couche, celle qui filtre le trafic réseau avant même que la requête n'atteigne l'application. Mais la sécurité de NeuraScope ne s'arrête pas là.

Chaque couche de la plateforme a ses propres mécanismes :

Couche | Mécanisme |

|---|---|

Infrastructure | CrowdSec, pare-feu, isolation réseau entre services |

Tenants | Isolation complète des données, cloisonnement cross-tenant |

Projets | Périmètre par projet, accès conditionné aux personas et RAG spaces |

Modules IA | Rate limiting, guards NeuraSkill, permissions MCP, traçabilité des actions agents |

Authentification | SSO, rôles et permissions granulaires, API keys avec scopes |

La sécurité n'arrive pas "plus tard"

Le réflexe naturel d'une startup est de construire le produit d'abord et de sécuriser ensuite. C'est compréhensible quand les ressources sont limitées. Mais pour une plateforme IA qui manipule des données métier sensibles, des agents autonomes et des connecteurs vers des systèmes d'information, ce raisonnement ne tient pas.

La sécurité de NeuraScope n'est pas une fonctionnalité ajoutée après coup. Elle est intégrée dans l'architecture dès la conception. CrowdSec dans l'admin, l'isolation tenant dans le modèle de données, le rate limiting dans les modules, les guards dans les skills, la traçabilité dans chaque interaction.

Même un petit SaaS est une cible. La bonne question n'est pas "sommes-nous assez gros pour être attaqués ?" mais "sommes-nous déjà prêts à l'être ?"